具體來說,這種語音信號所引起的震動,將會被加速度傳感器接收並産生讀數——這種因爲震動而産生的讀數可以被攻擊者通過深度學習算法進行分析,可以解讀出其中的關鍵信息,甚至可以還原成揚聲器所播放的聲音信號。

在論文中,這種攻擊方式被命名爲 AccelEve(加速度計竊聽)——這是一種基于深度學習加速度傳感器信號的新型 “側信道” 智能手機竊聽攻擊。

通過深度學習算法,研究團隊實現了語音識別與語音還原兩大類竊聽攻擊。

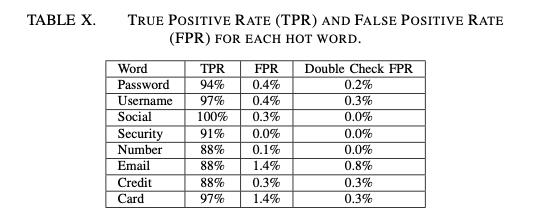

其中在語音識別方面,研究者采用了一個名爲 ”熱詞搜索“ 的識別模型——用四名志願者(兩男兩女)的 200 個短句(其中每個句子包括一到三個信息敏感詞彙,比如說密碼、用戶名、社交信息、安全信息、數字、郵箱地址、卡號等)來測試,發現這一模型的識別率高達 90%。

可見,在特定的技術加持之下,利用加速度計去竊取個人信息,已經非常容易了。

當然,考慮到其中的技術利用的是深度學習算法,那麽自然在獲取更多的數據的情況下,能夠得到更高的准確率;但實際上,對于犯罪分子來說,80% 以上的准確率已經足夠了。

在接受南方都市報記者采訪時,任奎教授表示:

從犯罪分子的角度來說,他的目標並不是100%還原人聲,只要裏邊的敏感信息能被攻擊者提取出來,就足以産生潛在效益,對吧?可以說,攻擊者監控用戶是沒有成本的。

2、除了加速度計,也要小心手機中的陀螺儀

需要說明的是,加速度計並不是唯一可以被犯罪分子所利用的手機傳感器——實際上,陀螺儀也可以被用來做文章。

2017 年 4 月,英國紐卡斯爾大學的研究團隊研究結果表示,智能手機中的大量傳感器將有可能泄露個人隱私信息,甚至能夠可以通過陀螺儀傾斜角信息辨認出 4 位 PIN 密碼,重複 5 次嘗試後破解率高達 100%。

陀螺儀又稱角速度傳感器,不同于加速度計(G-sensor)的,它的測量物理量是偏轉、傾斜時的轉動角速度。加速度計沒辦法測量或重構出完整的 3D 動作,它只能檢測軸向的線性動作;但陀螺儀則可以對轉動、偏轉的動作做很好的測量,這樣就可以精確分析判斷出使用者的實際動作。

在手機上,陀螺儀通過對偏轉、傾斜等動作角速度的測量,可以實現用手控制遊戲主角的視野和方向,也能夠進行手機攝像頭防抖,並且輔助 GPS 進行慣性導航——其本質就是利用物理學的科裏奧利力,在內部産生微小的電容變化,然後測量電容,從而計算出角速度。