被稱爲 SideWinder 的威脅行爲者在其惡意軟件庫中添加了一個新的自定義工具,該工具被用于針對巴基斯坦公共和私營部門實體的網絡釣魚攻擊。

總部位于新加坡的網絡安全公司 Group-IB在周三的一份報告中表示:“模仿巴基斯坦政府機構和組織的合法通知和服務的電子郵件或帖子中的網絡釣魚鏈接是該團夥的主要攻擊媒介。”

SideWinder 也被稱爲 Hardcore Nationalist、Rattlesnake、Razor Tiger 和 T-APT-04,至少自 2012 年以來一直活躍,主要關注巴基斯坦和其他中亞國家,如阿富汗、孟加拉國、尼泊爾、新加坡和斯裏蘭卡。

上個月,卡巴斯基將過去兩年發生的 1,000 多次網絡攻擊歸咎于該組織,同時指出其持久性和複雜的混淆技術。

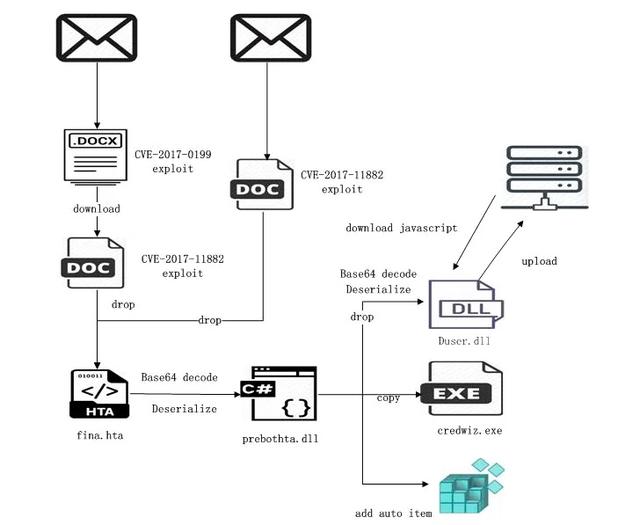

威脅者的作案手法涉及使用魚叉式網絡釣魚電子郵件來分發包含 RTF 或 LNK 文件的惡意 ZIP 檔案,這些檔案會從遠程服務器下載 HTML 應用程序 (HTA) 有效負載。

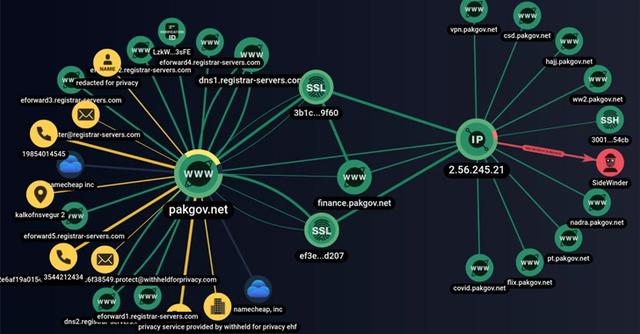

這是通過嵌入旨在模仿巴基斯坦政府機構和組織的合法通知和服務的欺詐鏈接來實現的,該組織還設置了冒充政府門戶網站以獲取用戶憑據的相似網站。

由 Group-IB 確定的自定義工具,稱爲SideWinder.AntiBot.Script,充當流量引導系統,將巴基斯坦用戶點擊釣魚鏈接轉移到流氓域。

如果客戶端 IP 地址與巴基斯坦不同的用戶單擊該鏈接,AntiBot 腳本將重定向到位于合法服務器上的真實文檔,表明試圖對其目標進行地理圍欄。

“該腳本檢查客戶端浏覽器環境,並根據幾個參數決定是發出惡意文件還是重定向到合法資源,”研究人員說。

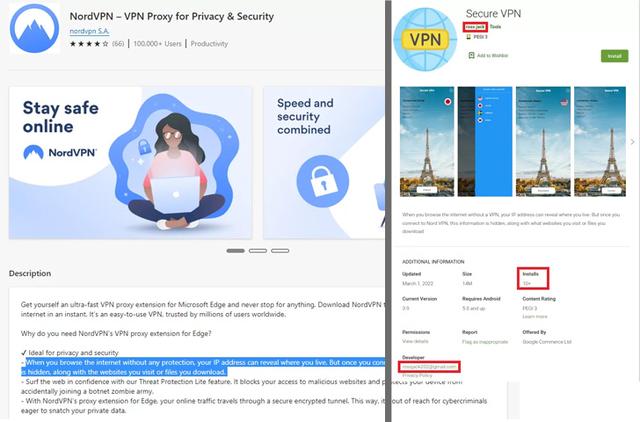

特別值得一提的是一個釣魚鏈接,該鏈接從 Google Play 官方商店下載名爲 Secure VPN (“com.securedata.vpn”) 的 VPN 應用程序,試圖冒充合法的 Secure VPN 應用程序 (“com.securevpn.securevpn”)。

雖然假 VPN 應用程序的確切目的尚不清楚,但這並不是 SideWinder 第一次以實用軟件爲借口,通過 Google Play 商店的保護措施發布流氓應用程序。

2020 年 1 月,趨勢科技詳細介紹了三個僞裝成攝影和文件管理器工具的惡意應用程序,它們利用 Android 中的安全漏洞 ( CVE-2019-2215 ) 獲取 root 權限並濫用輔助功能服務權限來獲取敏感信息。