又有新勒索病毒了!

6月27日,一種新型高傳染性計算機勒索病毒“Petya”在歐洲和美國大面積爆發,俄羅斯、烏克蘭、波蘭、法國、意大利、英國、德國和美國等均已遭受該病毒的感染。

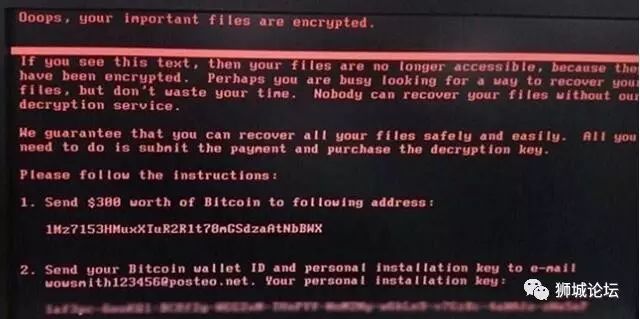

與上個月爆發的“WannaCry”勒索病毒一樣,“Petya”也采取了索要贖金的方式,即黑客利用惡意軟件對用戶的文件進行加密,然後要求受害用戶支付比特幣。之後,黑客會向受害用戶提供解密文件的密鑰。

到目前爲止,發動“Petya”攻擊的黑客共收到7064英鎊(約合9000美元)的贖金。鑒于其龐大的攻擊規模,該贖金量並不算多,預計只有約36筆支付交易。這一點與上個月爆發的“WannaCry”一樣,後者受到的贖金量同樣不是很多。

糟糕的是,雖然有人支付了贖金,但他們仍不能如願解密文件。對于上個月的“WannaCry”勒索病毒,同樣發生過類似事件。

此次,黑客要求“Petya”受害者向同一個比特幣錢包交付贖金,然後再發郵件到[email protected]確認支付成功,之後才能成功收到解鎖密匙。但如今,黑客使用的電子郵件帳號已經被郵箱服務提供商Posteo公司封殺,黑客已經沒法看到受害者發來的確認郵件並發送解鎖密匙。

而在昨天,墨爾本一些公司和企業的計算機遭到Petya病毒攻擊,不得不停業。

目前,新加坡網絡安全局也已通知11個關鍵信息設施領域,並爲它們提供入侵指標(Indicators of Compromise)等技術數據,以檢查網絡和電腦系統是否受波及,並列出以下微軟(Microsoft)操作系統相信最容易遭Petya勒索病毒入侵:

●Windows 10

●Windows RT 8.1

●Windows 8.1

●Windows 7

●Windows XP

●Windows Vista

●Windows Server 2016

●Windows Server 2012

●Windows Server 2012 R2

●Windows Server 2008

●Windows Server 2008 R2

●Windows Server 2003

SingCERT籲請以上操作系統使用者注意下列事項:

●爲電腦安裝安全補丁;

●確保防毒軟件的惡意軟件定義(malwaredefinitions)已更新至最新;

●將電腦資料進行備份,並離線存放,以防電腦系統遭病毒入侵後需做修複。