轉自security affairs,作者Pierluigi Paganini,合作站點轉載請注明原文譯者和出處爲超級盾!

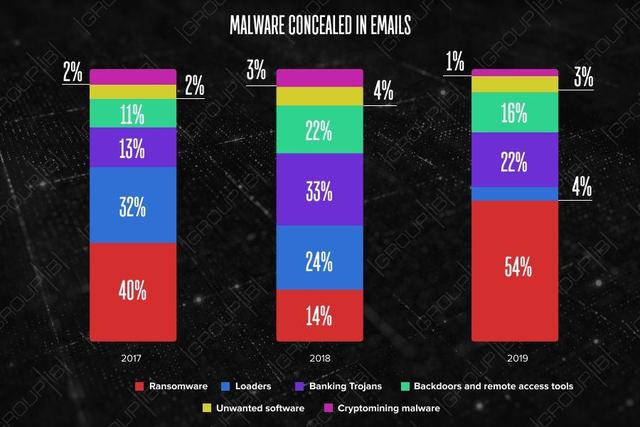

勒索軟件占2019年上半年所有惡意郵件的一半以上, Troldesh aka Shade是其中最受歡迎的網絡犯罪工具。

Group-IB是一家總部位于新加坡的網絡安全公司:勒索軟件占2019年上半年所有惡意郵件的一半以上, 由Group-IB的計算機應急響應小組(CERT-GIB)檢測和分析,其中Troldesh aka Shade是最受歡迎的網絡罪犯工具。

爲了繞過防病毒系統,黑客會在非工作時間內發送惡意電子郵件並激活延遲。超過80%的惡意文件被僞裝成 .zip 和 .rar 存檔文件。

危險電子郵件

CERT-GIB的報告基于威脅檢測系統(TDS)多邊形收集和分析的數據,作爲預防和檢測2019年上半年在線分布在60多個國家的威脅的操作的一部分。

該報告的發現表明,電子郵件仍然是交付勒索軟件,銀行木馬和後門程序的主要方法。在2018年下半年,通過浏覽器下載的惡意程序數量下降到不足5%的最低數量,

而在2019年上半年,只有第少部分的下載是通過電子郵件以外的其他方式發起的 。

2019年上半年,用于傳輸惡意軟件的受密碼保護的對象(例如文檔和檔案文件)數量增加了10倍。在2017年,受密碼保護的檔案僅占所有惡意對象的0.08%。

在2018年,他們的人數增長到3.6%,而在2019年上半年,異常增長了27.8%。

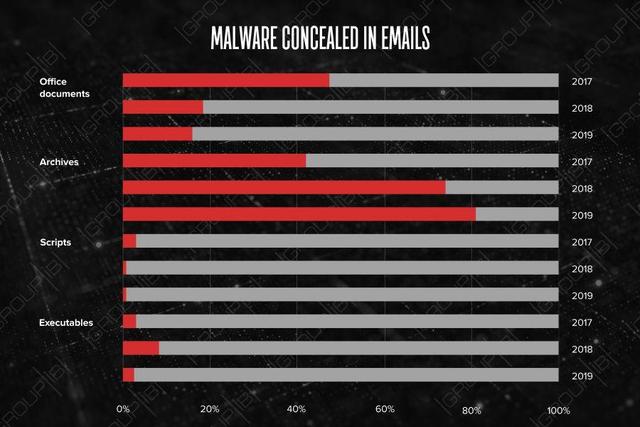

另一個趨勢是僞裝電子郵件中的惡意軟件。爲了繞過公司的安全系統,網絡犯罪分子越來越多地存檔其惡意附件。

在2019年前六個月中,CERT-GIB檢測到的所有惡意對象中有80%以上是以歸檔文件形式提供的,主要是.zip(32%)和.rar(25%)格式。

威脅參與者包括用于訪問電子郵件主題內容,檔案名稱或隨後破解與受害者有對應關系的密碼。

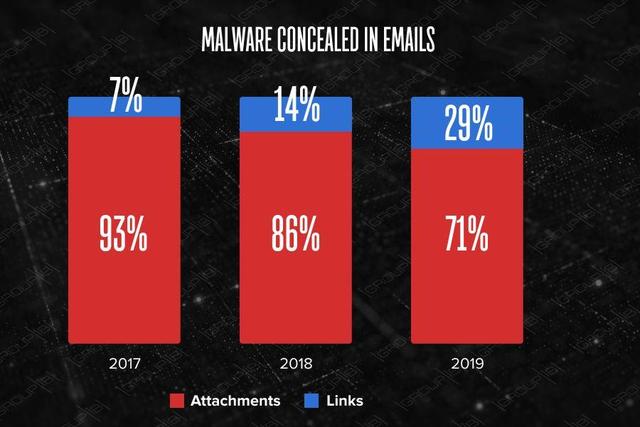

網絡犯罪分子代替傳統的附件,而更經常地將鏈接放在電子郵件中,單擊該鏈接可下載惡意附件。鏈接占29%,附件占71%。2018年,通過鏈接分發的惡意軟件占一半。

現代網絡罪犯擁有所有必要的工具,可以確保流行的防病毒軟件不會檢測到它們發出的惡意對象,” IB集團計算機應急響應小組(CERT-GIB)負責人Alexander Kalinin說。

“值得注意的是,只有在公司使用先進的早期威脅檢測和防禦系統的情況下,才可以及時有效地檢測到帶有密碼保護或附加檔案,以及延遲激活等的計劃。

得益于行爲分析,此類系統可以檢測以前未知的惡意軟件樣本。”

財務部門處于高風險

網絡犯罪分子使用社會工程學技術說服用戶單擊惡意鏈接或提取檔案。在大多數情況下,攻擊者使用會計和財務主題來吸引電子郵件收件人的注意力。

今年,全球範圍內用于惡意郵件的惡意文件最受歡迎的名稱是“付款”,“掃描”,“發票”,“語音郵件”,“新訂單”等。

從這些文件名可以看出,會計和財務詞彙占上風。如果分析典型的群發郵件,可以看出,使用會計和財務主題會增加感染財務部門用戶的可能性,這顯然對網絡犯罪分子具有更大的價值。

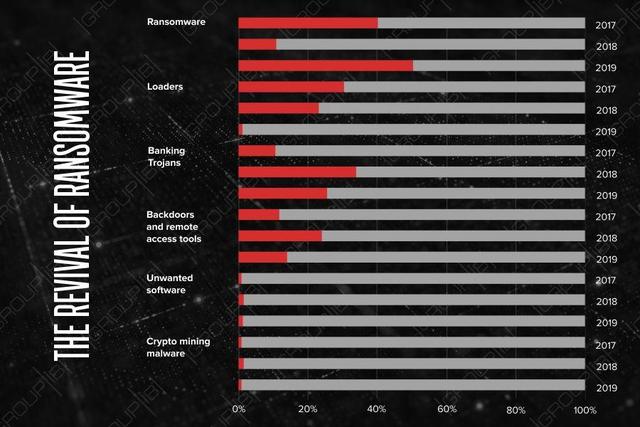

勒索軟件的複興

2018年,造成財務損失的主要手段是通過銀行木馬和後門程序,而2019年上半年顯示勒索軟件使用量迅速增加。根據CERT-GIB數據,勒索軟件活動在威脅中排名第一,增長了54%。

目前,Group-IB的計算機緊急響應小組跟蹤的攻擊中使用的最廣泛的三種工具是 Troldesh (53%), RTM (17%)和 Pony Formgrabber (6%)。

傳播最廣泛的是 勒索軟件Troldesh,Group-IB一直在追蹤它。該惡意軟件的主要功能是對計算機上的數據進行加密並提出贖金要求。

Troldesh積極出售和出租,但由于經常使用新功能進行更新,因此對它的需求不斷增加。

Troldesh最新的活動表明,它現在不僅可以加密文件,而且還可以挖掘加密貨幣並在網站上産生僞造的流量,以增加廣告欺詐帶來的收入。

第二名是銀行Trojan RTM,它是由類似的黑客組織開發的。RTM于2016年首次出現,並因其C&C爲LiveJournal(俄羅斯社交網絡服務)頁面而引起關注。

分析顯示,RTM旨在通過俄羅斯金融機構的遠程銀行服務竊取資金。由于RTM小組使用了多種分發方法,因此隨著時間的流逝,對它們的跟蹤也會發生變化。

從2018年中開始,它被確定爲來自虛假會計站點網絡的傳播,隨後在審查期間,該組被確定其他針對金融部門公司及其商業客戶的攻擊。自2019年初以來,涉及使用RTM惡意軟件的惡意郵件數量一直在持續增長。

第三種惡意軟件類型是Pony Formgrabber, 旨在從100多個應用程序中竊取受害者密碼,這些應用程序包括浏覽器,電子郵件客戶端,Messenger,FTP和VPN客戶端。

它的某些版本能夠將其他惡意軟件隱藏下載並安裝到受感染的計算機上。

聲明:我們尊重原創者版權,除確實無法確認作者外,均會注明作者和來源。轉載文章僅供個人學習研究,同時向原創作者表示感謝,若涉及版權問題,請及時聯系小編刪除!

精彩在後面

Hi,我是超級盾

更多幹貨,可移步到,微信公衆號:超級盾訂閱號!精彩與您不見不散!

超級盾能做到:防得住、用得起、接得快、玩得好、看得見、雙向數據加密!

截至到目前,超級盾成功抵禦史上最大2.47T黑客DDoS攻擊,超級盾具有無限防禦DDoS、100%防CC的優勢